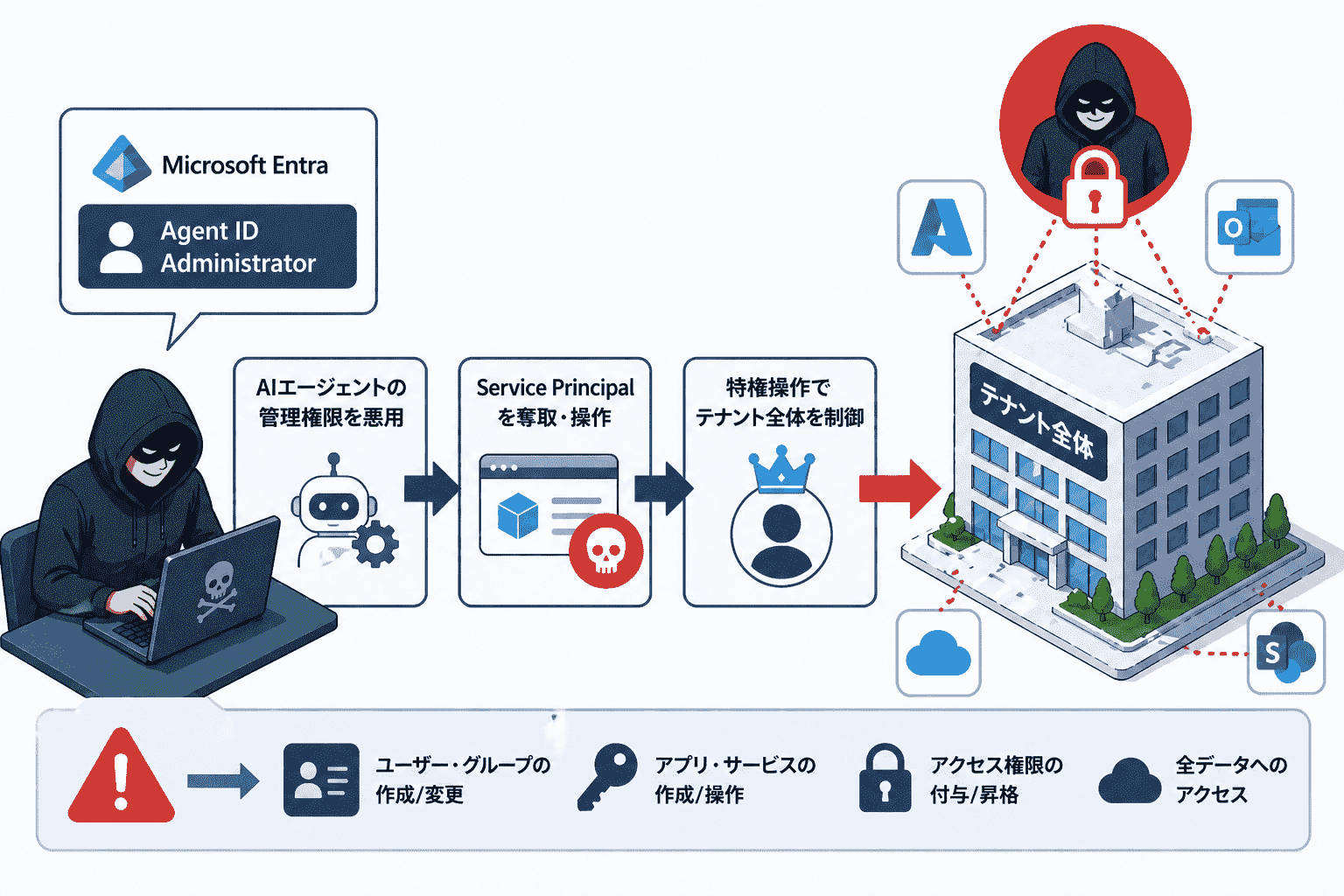

アイデンティティセキュリティ企業SilverfortのNoa ArielとYoav Sは2026年4月23日、Microsoft Entraに存在する脆弱性の調査結果を公式ブログで公開しました。AIエージェントの ID 管理専用ロール「Agent ID Administrator」が、エージェント関連以外の任意のService Principalへの不正な所有権追加を可能にしており、テナント全体の特権昇格パスとして機能していたというものです。Microsoftは2026年4月9日にすべてのクラウド環境で修正を完了しています。

この記事のサマリー

Agent ID Administratorロールは、Microsoft Entra Agent ID Platform(Preview)のAIエージェント専用のIDを管理するための新しいディレクトリロールです。仕様上はエージェント関連オブジェクトのみに限定されるはずでした。

範囲逸脱(Scope Overreach):このロールはエージェント以外の任意のService Principalに対しても所有者の追加が可能であることをSilverfortが発見しました。「オーナーシップは乗っ取りのプリミティブ」——一度所有者になれば、認証情報を注入してそのService Principalとして認証できます。

デモで実証:Agent ID Administratorを持つアカウントがGlobal Administratorアカウントを乗っ取り、テナント全体を完全に制御できることを研究者が実証しました。

影響範囲:企業テナントの**約99%**に少なくとも1つの特権Service Principalが存在します。また調査対象組織の半数以上がすでにエージェントIDを使用しており、100以上のエージェントを運用する組織も存在していました。

開示タイムライン:2026年2月24日に発見、3月1日にMSRCへ報告、3月26日にMicrosoftが確認、4月9日にすべてのクラウド環境で修正完了。

Entra UIの「privileged」表示漏れも判明:ドキュメントではprivilegedロールとされているにもかかわらず、Entra UIではprivilegedとして表示されていなかったため、管理者が過小評価してリスクを持って割り当てるおそれがありました。Microsoftはこの不整合の修正も確認しています。

Microsoft Entra Agent ID Platformとは——AIエージェントに「ID」を与える新機能

Microsoft Entra Agent ID Platformは、AIエージェントにEntra ID上の「市民権」を与えるプラットフォームです(現在Preview)。従来の人間ユーザーやアプリケーションと同様に、AIエージェントに対してConditional Access・ガバナンス・ライフサイクル管理を適用できます。

新たに導入されたオブジェクト種別は以下の通りです。BlueprintはエージェントIDを定義・生成するテンプレートです。Blueprint PrincipalはBlueprintをテナントに追加した際のテナント固有インスタンスです。Agent IdentityはAIエージェントがAPIやサービスへの認証に使用する特殊なService Principalです。Agent UserはUPNやメールアドレスが必要なエージェント向けのユーザーライクなオブジェクトです。

このプラットフォームはすでに公開されているロールとGraph API(Betaエンドポイント)で管理可能な状態になっており、Previewながら実際の企業環境で利用が広がっています。

脆弱性の詳細——「範囲の境界線が破れていた場所」

Service Principalとは何か

まず前提として、Service PrincipalはアプリケーションがEntraテナント内で持つ「デジタルIDカード」です。CI/CDパイプライン・セキュリティツール・特権統合など、自動化されたワークロードの多くがこのService Principalとして認証・動作します。

Service Principalの乗っ取りはアプリケーションへのなりすましです。 攻撃者がService Principalの所有者になれば、そのIDカードへの新しい秘密鍵を作成し、そのアプリケーションとしてシステムに侵入できます。これらのService Principalは多くの場合、データの移動や設定変更に必要な高い権限を持っており、乗っ取れば検知されにくい状態で環境を支配できます。

なぜ範囲逸脱が起きたのか——継承の設計上の欠陥

Agent ID Administratorロールは以下のようなアクションを持っています。

microsoft.directory/agentIdentities/owners/update

microsoft.directory/agentIdentityBlueprintPrincipals/owners/update

エージェントIDはService Principal上に構築されています。この「親クラスからの継承」の構造において、エージェント関連Service Principalへのowner更新権限がエージェント以外の通常Service Principalにも漏洩していたことが今回の「スコーピングギャップ」の本質です。

なお、Applicationリソースへの所有者追加は拒否されており、問題はService Principalのサーフェスに限定されていました。

攻撃チェーン——低権限からテナント全体の支配まで

ステップ1:特権Service Principalの列挙

Agent ID Administratorロールを持つユーザーが、Microsoft Graph APIまたはAzure CLIを使用してテナント内の特権Service Principalを列挙します。標的として特に価値があるのはRoleManagement.ReadWrite.DirectoryやDirectory.ReadWrite.Allなどの高影響Graphパーミッションを持つService Principalです。

ステップ2:非エージェントService Principalへの所有者追加

本来ブロックされるべきこの操作が、修正前には成功しました。自分自身または他のプリンシパルを所有者として追加できます。

ステップ3:クレデンシャルインジェクション

所有者になった後、そのService Principalに新しいパスワードまたは証明書を追加します(クレデンシャルインジェクション)。これはオーナーのみが実行できる操作です。

ステップ4:Service Principalとして認証

注入した認証情報を使用してService Principalとして認証します。

Silverfortの報告書は「Ownership is a takeover primitive(オーナーシップは乗っ取りのプリミティブ)」と表現しており、所有者になることがアカウント全体の身元窃盗を可能にするという本質を端的に示しています。

デモによる実証:Global Administratorアカウントの完全制御

Silverfortの研究者は、Agent ID AdministratorがGlobal Administratorアカウントを乗っ取り、その認証情報でサインインしてテナント全体を完全制御できることをデモで実証しています。

影響範囲—なぜこれが深刻なのか

指標

数値

少なくとも1つの特権Service Principalを持つテナントの割合

約99%

すでにエージェントIDを使用している組織の割合

半数以上

100以上のアクティブなエージェントを運用する組織

確認済み

この脆弱性が深刻な理由は、Agent ID Administratorロールそのものが広く使われていなくても、ほぼすべての企業テナントに「乗っ取るべき特権Service Principal」が存在する点にあります。Agent ID Administratorの採用が広がるにつれ、このスコープギャップは重大なアイデンティティセキュリティリスクとなり得ました。

また、修正前の状態ではAgent ID AdministratorロールはApplication AdministratorやCloud Application Administratorと同等の実質的な権限を持っていたにもかかわらず、Entra UIでprivilegedとして表示されていませんでした。これにより管理者が「軽い管理ロール」として他のユーザーに気軽に割り当てるリスクが生じていました。

開示タイムラインと修正内容

日付

内容

2026年2月24日

Silverfortが脆弱性を発見

2026年3月1日

Microsoft Security Response Center(MSRC)に報告

2026年3月26日

Microsoftが脆弱性を確認

2026年4月9日

すべてのクラウド環境で修正を展開完了

2026年4月23日

Silverfortが調査結果を公開

修正後、Agent ID Administratorロールを使用して非エージェントService Principalの所有権を割り当てようとすると、操作がブロックされエラーが返されるようになっています。

セキュリティ担当者がすぐに取るべき対応

監査ログの確認として、Azure Active Directory(Entra ID)のAuditLogsで以下を確認してください。過去にService Principalの所有者変更が行われた記録があるか、特に非エージェントService Principalへの所有者追加が行われていないか、また機密性の高いService Principalへの新しい認証情報(シークレット・証明書)の作成がないかを調査します。

Agent ID Administratorロールの棚卸しとして、現在このロールを誰に割り当てているかを確認してください。特に「軽い管理用途」として広く配布していた場合は直ちに見直しが必要です。

Entra UIの「privileged」表示の修正待ちとして、Microsoftはドキュメントとの不整合を修正することを確認していますが、修正が反映されるまでの間は、ドキュメントを参照してAgent ID Administratorがprivilegedロールであることを組織内で共有してください。

特権Service Principalの定期的な棚卸しとして、RoleManagement.ReadWrite.Directory・Directory.ReadWrite.All・Application.ReadWrite.Allなどの高影響パーミッションを持つService Principalのリストを定期的に棚卸しし、意図しない所有者・認証情報が付与されていないかを監視してください。

よくある質問(FAQ)

Q. この脆弱性はすでに悪用されていましたか? Silverfortの公開情報では実際の悪用(in-the-wild exploitation)の確認は報告されていません。責任ある開示の手順に従ってMicrosoftへの報告・修正完了後に公開されています。

Q. 修正はすでに適用されていますか?自分の環境で何か対応が必要ですか? 2026年4月9日にすべてのクラウド環境で修正が展開されており、現在は非エージェントService Principalへの所有権追加がブロックされています。ただし修正前の期間(特に2月〜4月9日)にAgent ID Administratorロールが組織内に存在していた場合は、AuditLogsで不審な操作がなかったかを確認することを推奨します。

Q. Agent ID AdministratorロールはまだEntra UIでprivilegedと表示されていますか? 2026年4月27日時点では、Entra UIとドキュメント間の「privileged」表示の不整合が残っている可能性があります。Microsoftは修正を確認していますが、適用時期は未公表です。

Q. AIエージェントを利用している組織は特に何を注意すべきですか? エージェントIDとAgent ID Administratorロールの採用が拡大する中、このロールへのアクセス管理は「軽量な管理ロール」ではなく「特権ロール」として厳格に管理する必要があります。エージェントIDを多数運用する組織ほど、このロールの誤用が深刻な影響をもたらすリスクが高まります。

参考情報

この記事をシェアする

メールマガジン

最新のセキュリティ情報やセキュリティ対策に関する情報をお届けします。

投稿者:三村

![]()

セキュリティ製品を手がける上場企業にて、SOC(セキュリティオペレーションセンター)運営およびWebアプリケーション脆弱性診断の営業に8年間従事。その後、システムエンジニアへ転身し、現在はMDMや人事系SaaSの開発に携わる。

8年の実務経験と開発者としての知見を活かし、「セキュリティ対策Lab」ではダークウェブ調査、セキュリティインシデントの分析、および高度なセキュリティ対策解説の執筆・編集を統括しています。

LinkedIn(外部サイト)